2.2. APMの追加設定¶

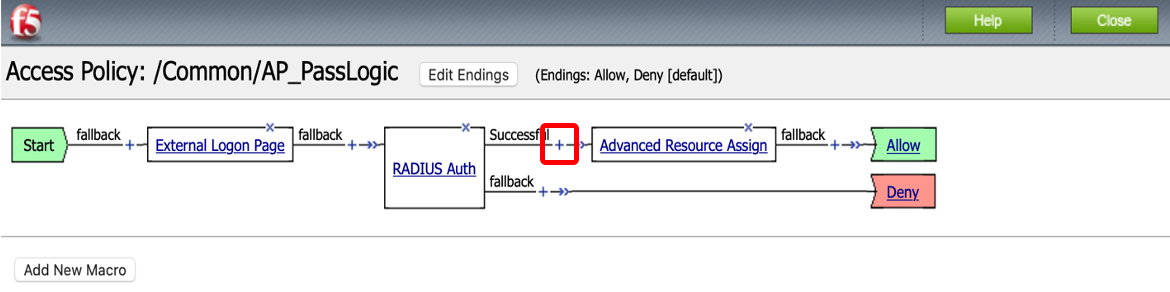

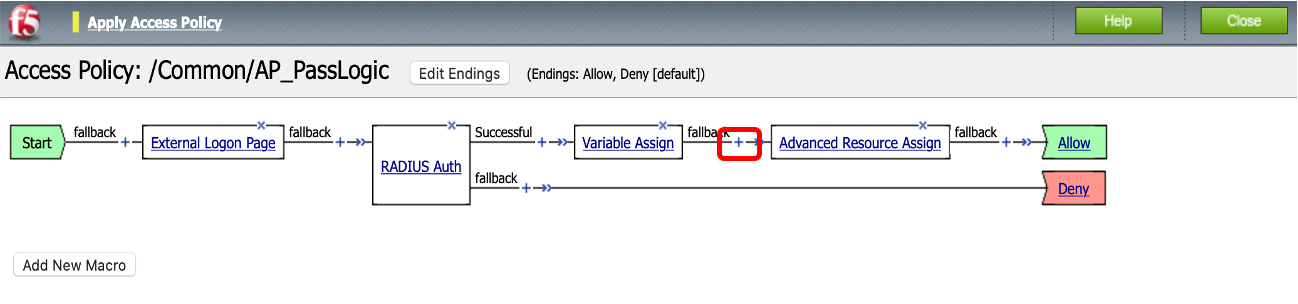

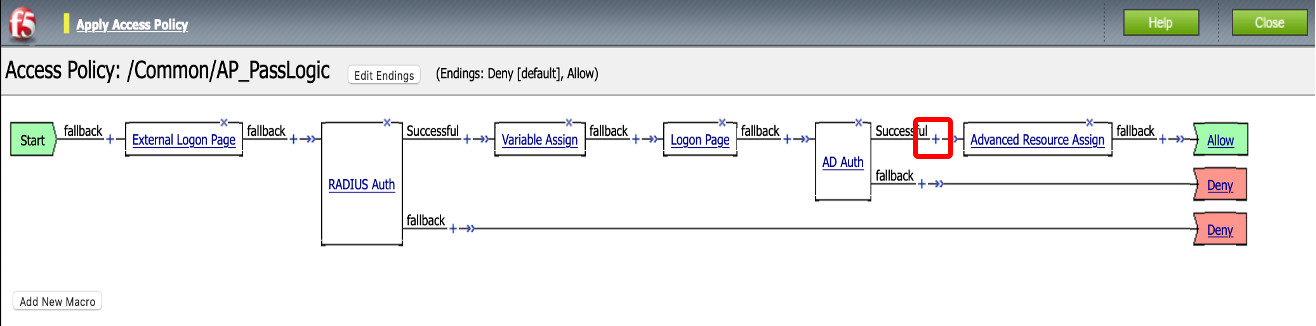

1章のAPM設定に更に追加していきます。RADIUS Auth と Advanced Resource Assign の間の + ボタンをクリックします。

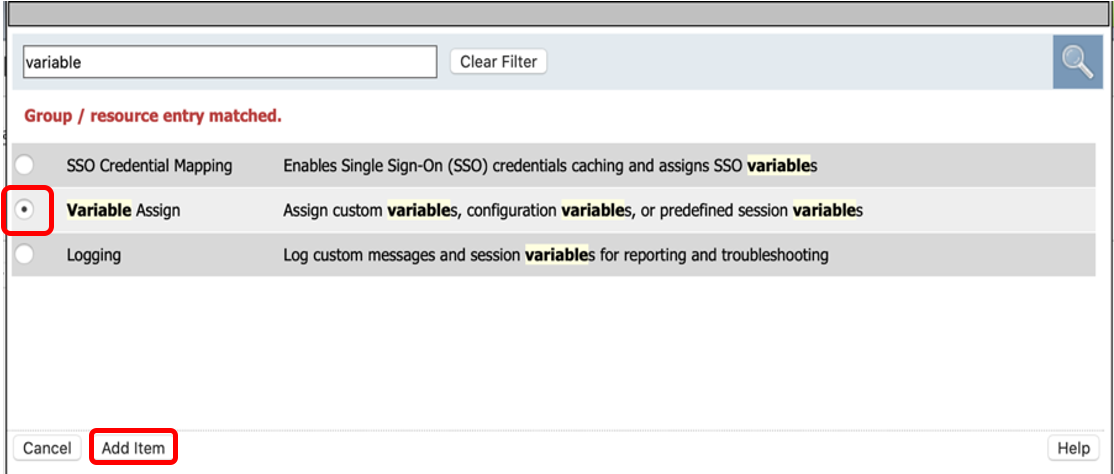

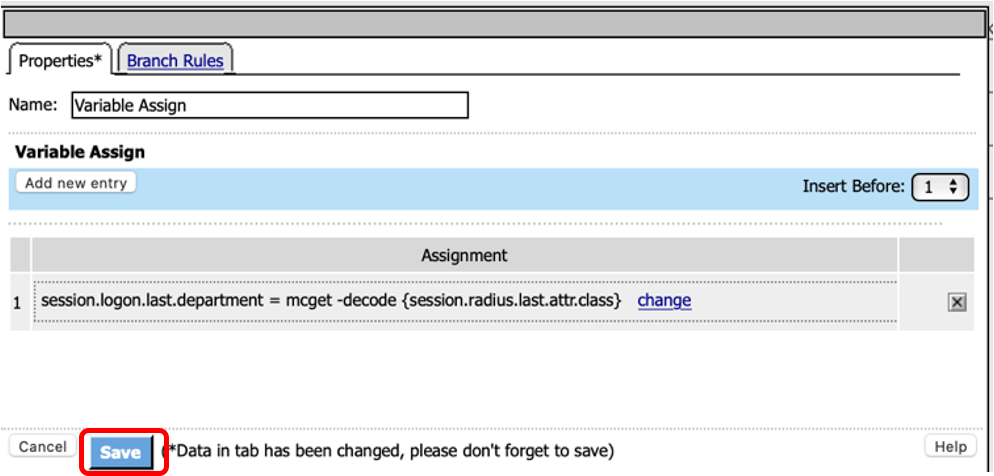

Variable Assign を選択し、Add Item を押します。

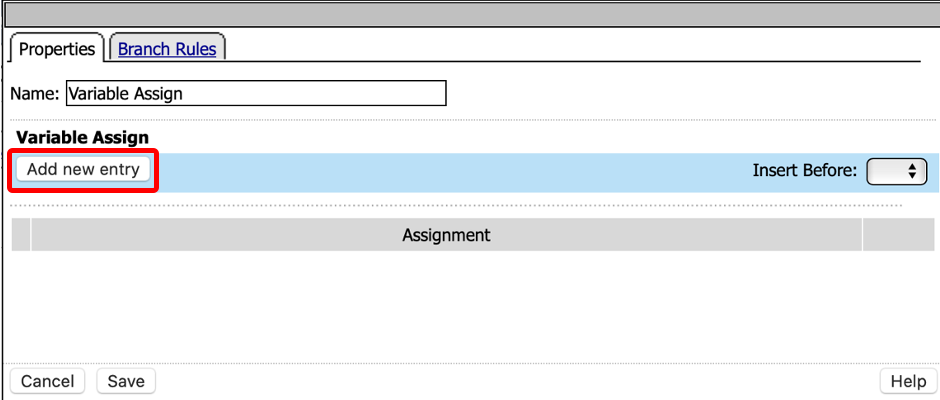

Add new entry を押します。

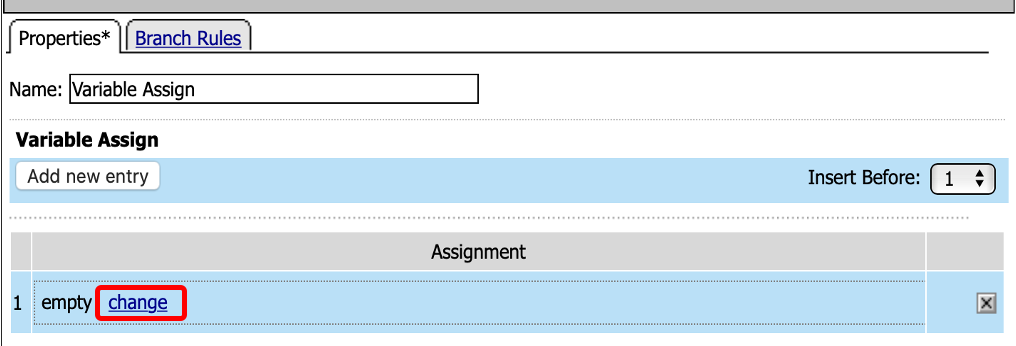

change を押します。

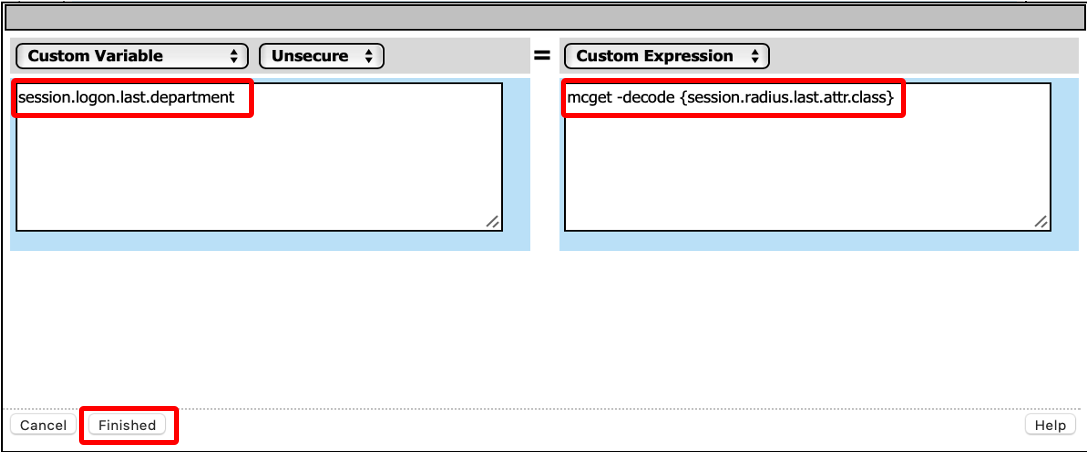

左右それぞれに以下のように入力し、Finished ボタンを押します。

- 左: session.logon.last.department

- 右: mcget -decode {session.radius.last.attr.<Attribute名>}

Save ボタンを押します。

次に、前項で作成した Variable Assign の右隣の + マークをクリックします。

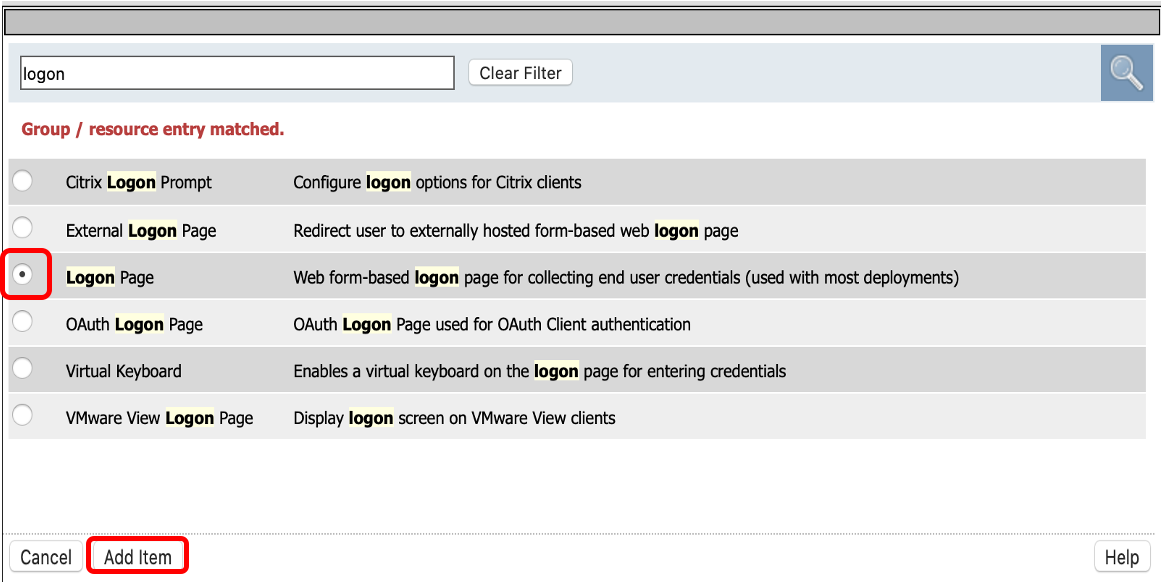

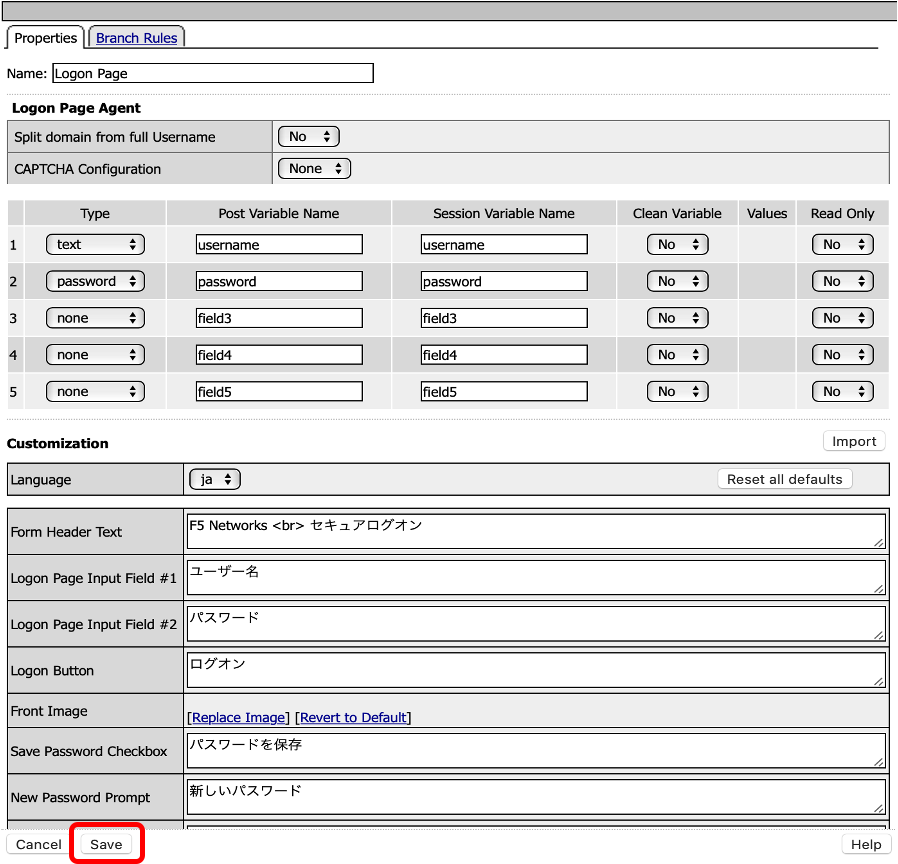

Logon Page を選択し、Add Item を押します。

ここではデフォルト設定のまま、Save ボタンを押します。

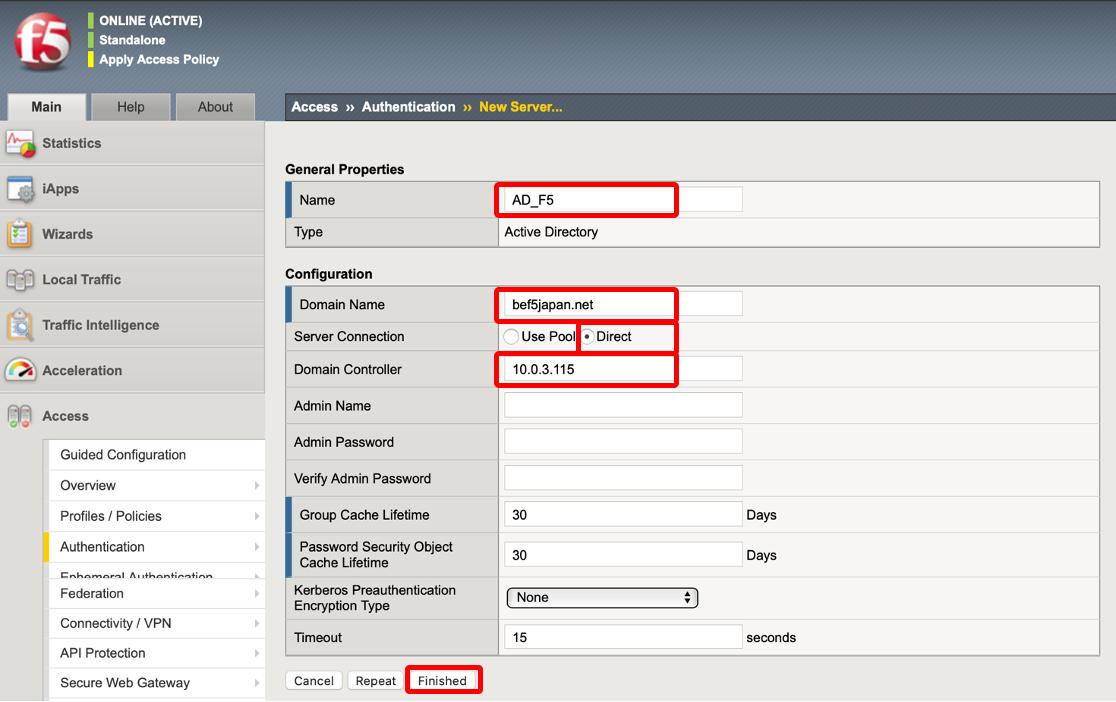

次にADサーバの情報を追加します。Access >> Authentication >> Active Directory にて、Create ボタンを押します。 Name に任意の名称を追加し、Server Connection で Direct を選択し、Domain Controller にADサーバのIPアドレスを追加し、Finished ボタンを押します。

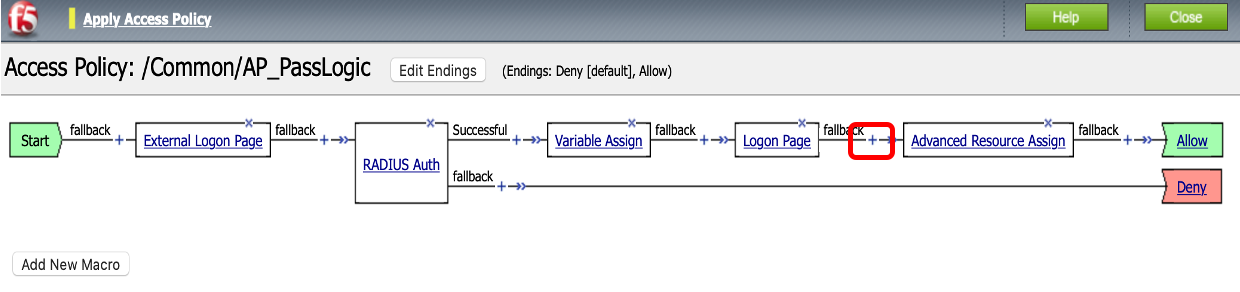

Visual Policy Editorの設定に戻り、Login Page の右隣の + マークをクリックします。

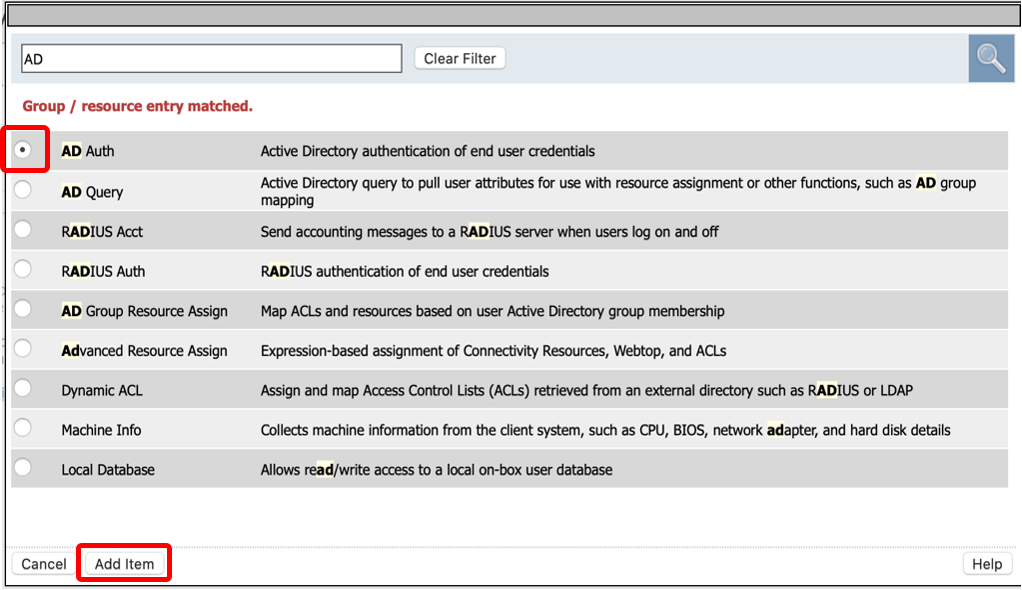

AD Auth を選択し、Add Item を押します。

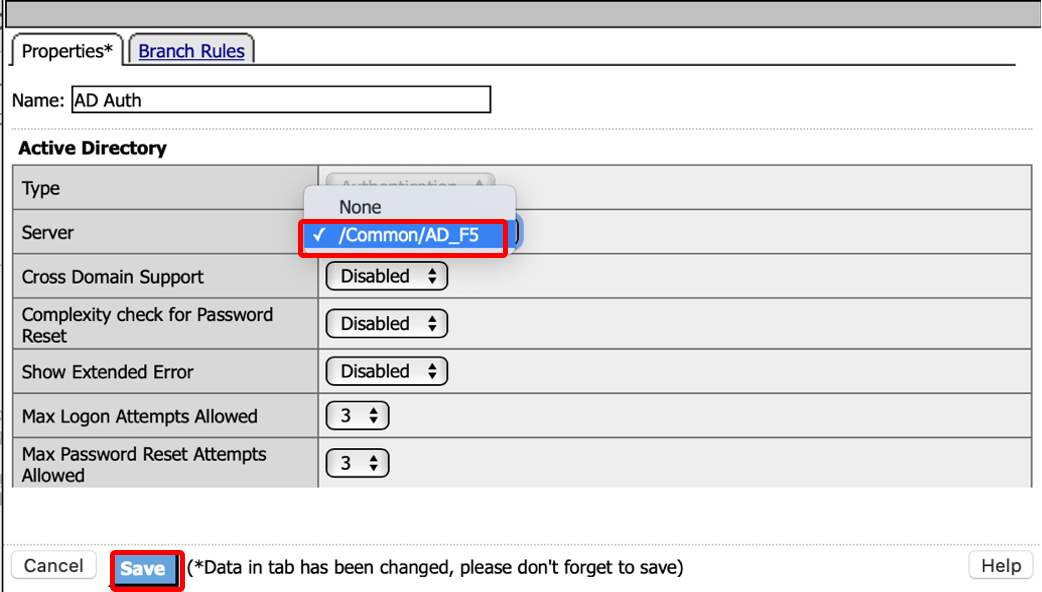

Type にて設定済みのAD Serverの設定を選択し、Save ボタンを押します。

AD Auth の右隣の + マークを押します。

AD Query を選択し、Add Item を押します。

Type にて設定済みのAD Serverの設定を選択します。

Branch Rules タブを選択し、デフォルト設定を削除します。

Add Branch Rule をクリックします。

任意の名称を入力し、change をクリックします。

Advanced タブを選択し、以下のように入力し、Finished ボタンを押します。

- expr { [mcget {session.ad.last.attr.memberOf}] contains [mcget {session.logon.last.department}] }

Save ボタンを押します。

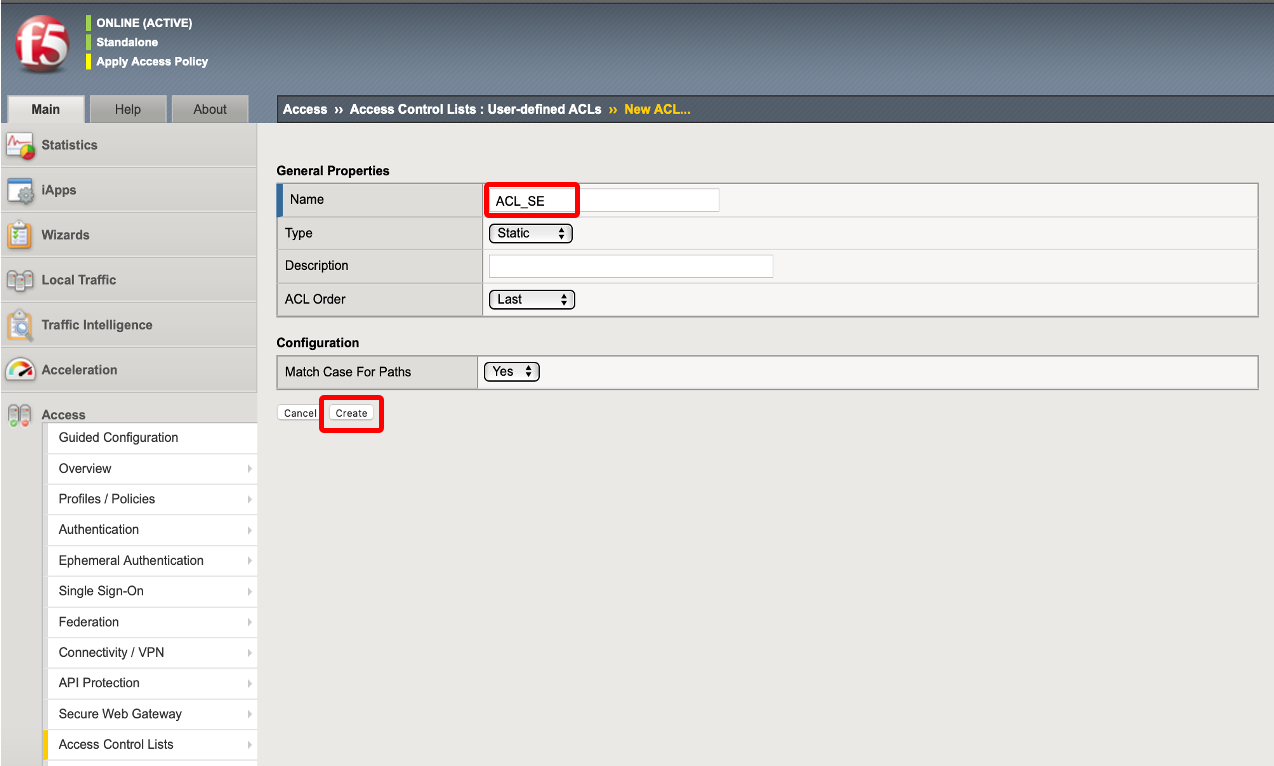

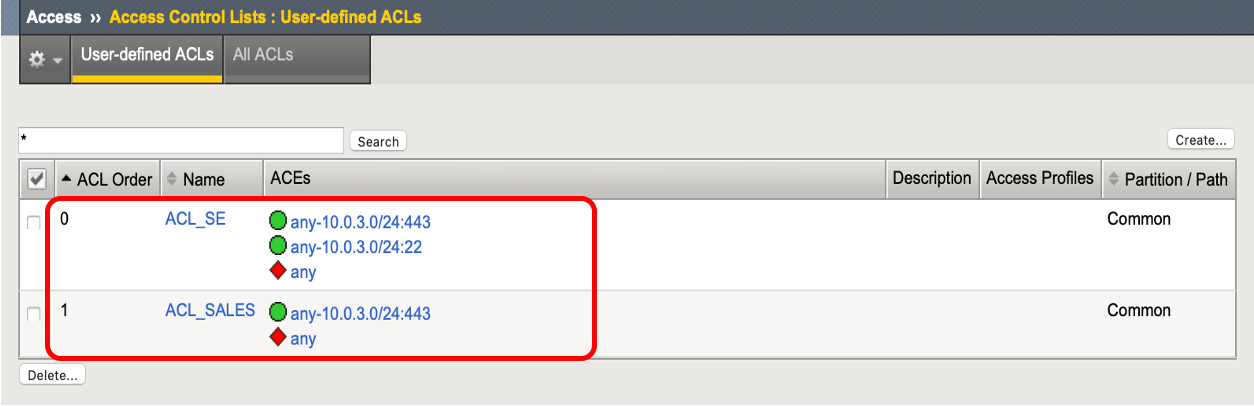

Group毎のACLを作成します。Access >> Access Control Lists > User-defained ACLs にて、Create ボタンを押し、Name に任意の名称を入力し、Create ボタンを押します。

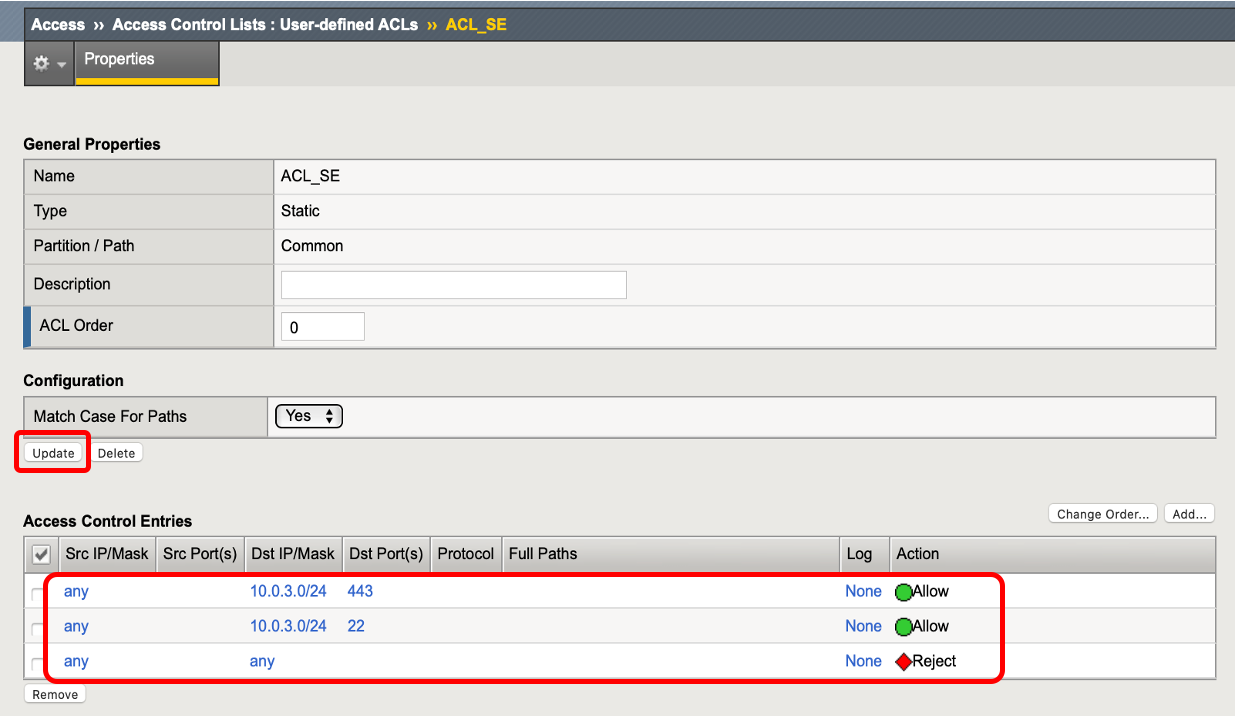

作成したUser-defined ACLを選択し、適用したいAccess Control Entryを追加し、Update ボタンを押します。

ここではテストのため、内容の異なる2種類のUser-defined ACLを追加しておきます。

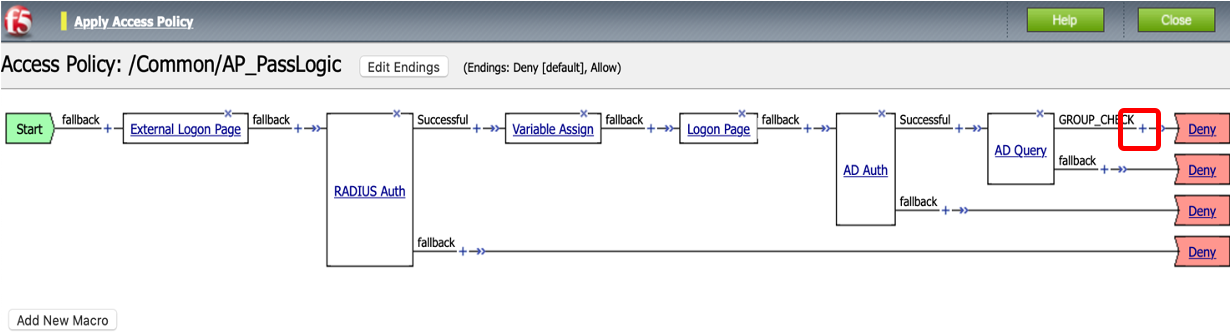

Visual Policy Editorの設定に戻り、AD Query のquery成功先の + をクリックします。(前項にて AD Query を追加したことで、Advanced Resource Assign がなくなり、Endingが Deny に変わっています。)

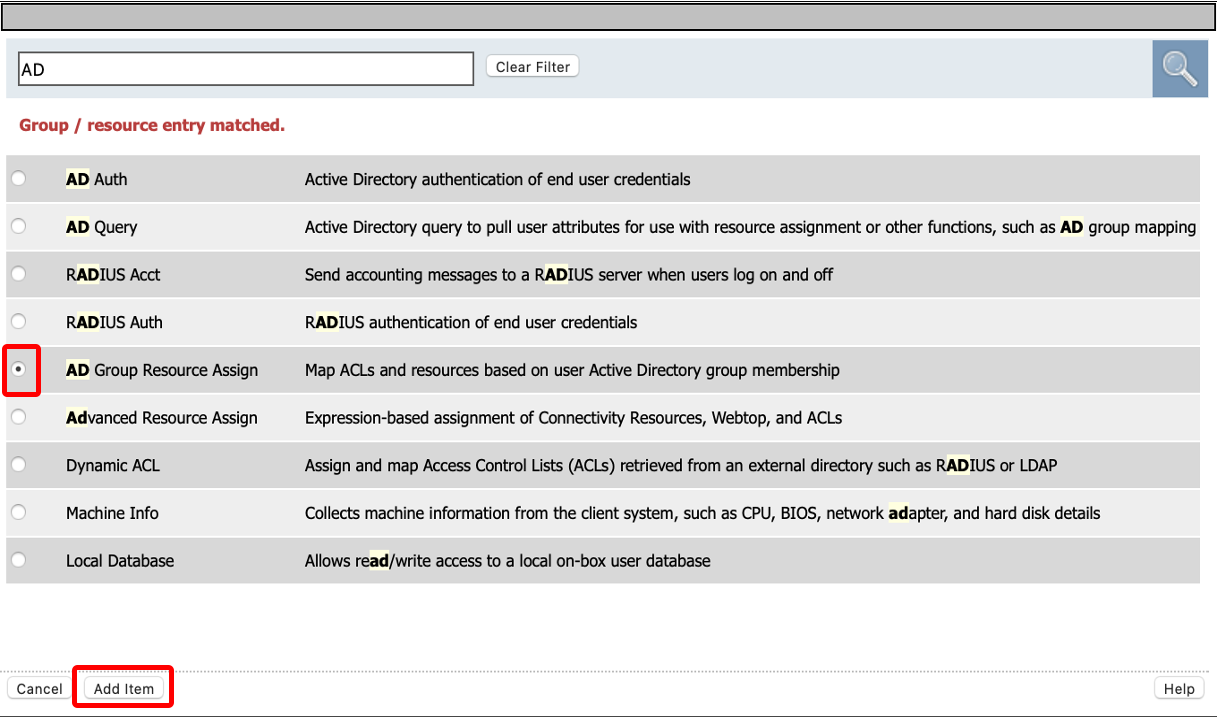

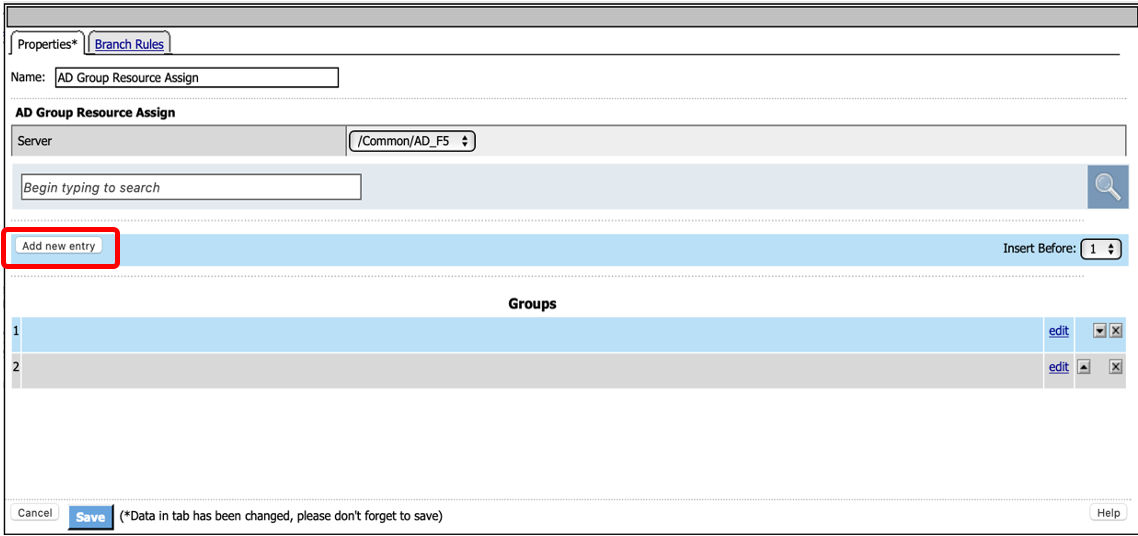

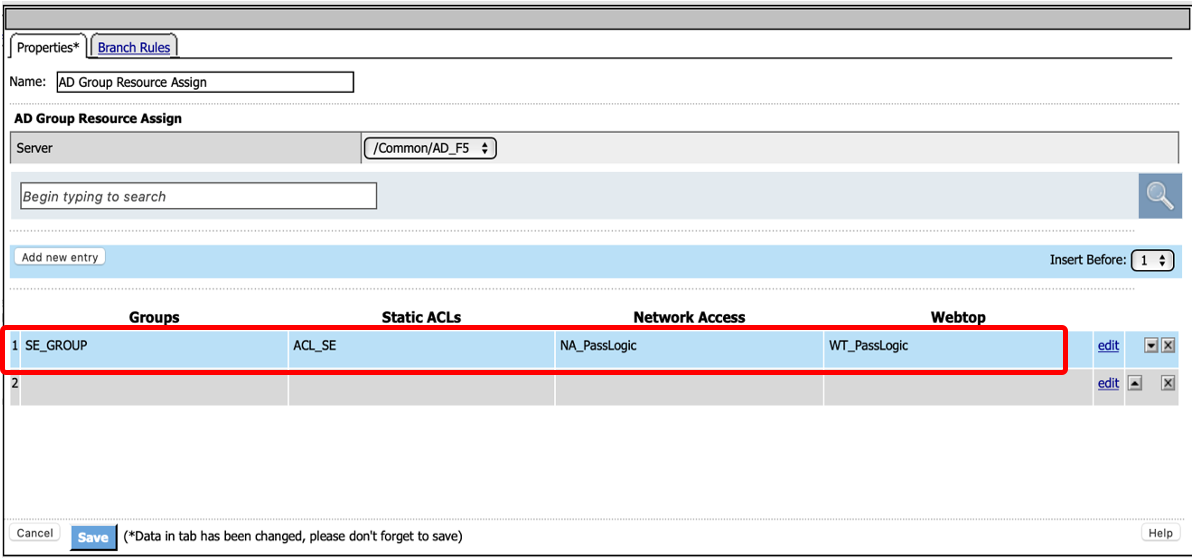

AD Group Resource Assign を選択し、Add Item を押します。

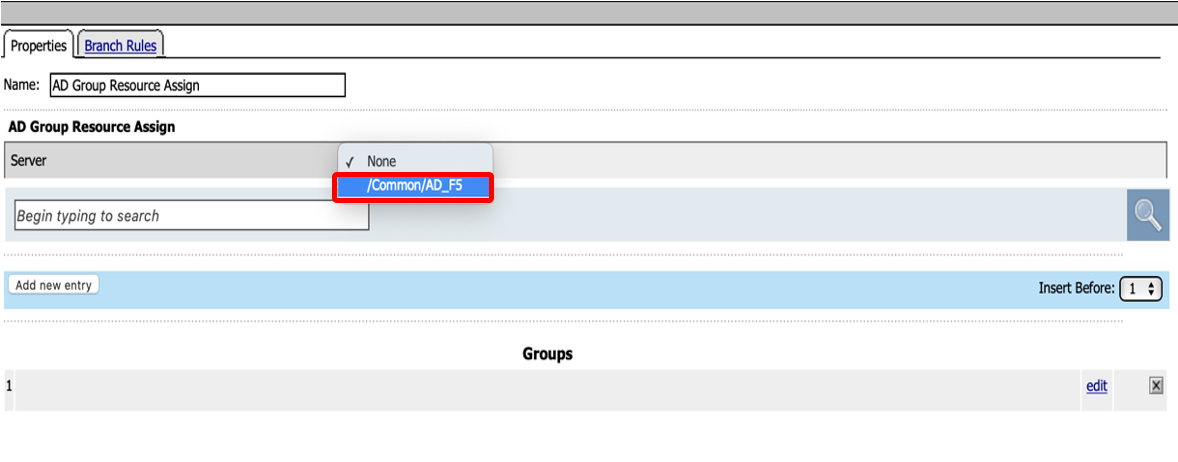

Server にて、設定済みのADサーバの設定を選択します。

Add new entry を押し、Groups枠をもう一つ作成します。

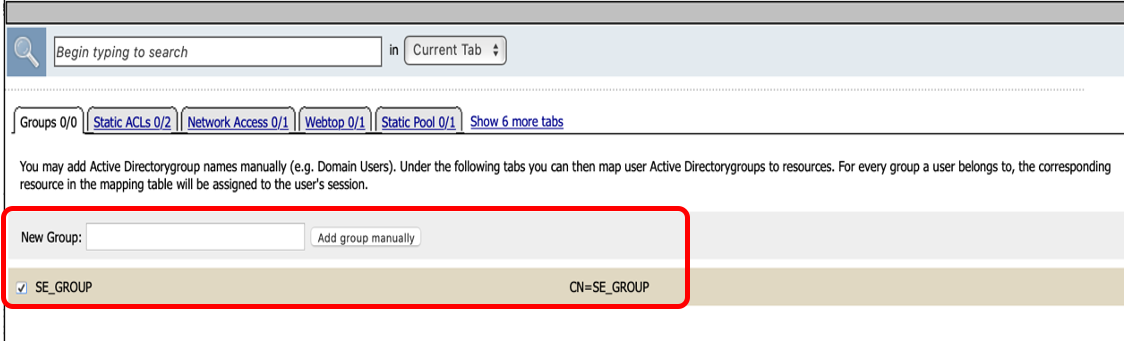

New Group に任意のAD Group名を入力し、Add group manually を押します。

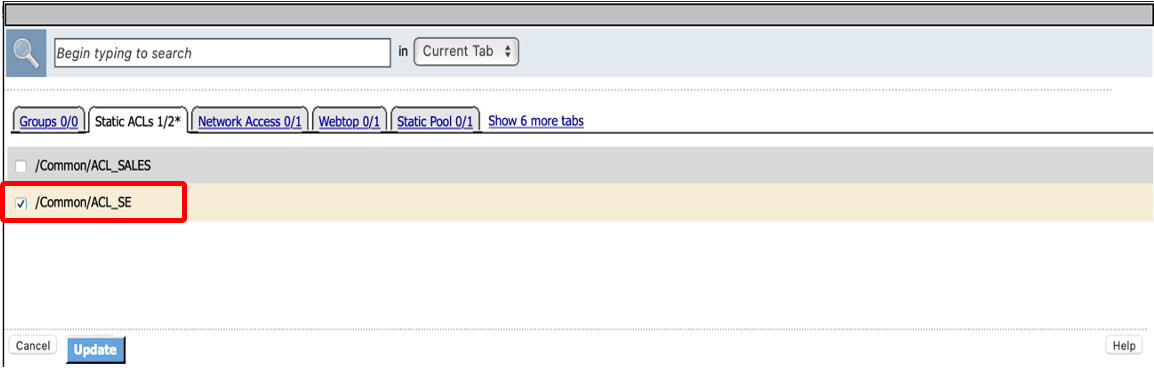

Static ACLs タブにて、設定済みの一つのACLを選択します。

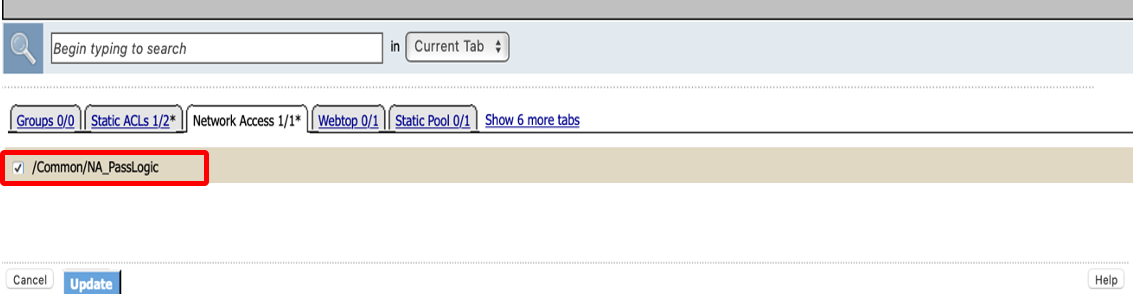

Netwrok Access タブを選択し、設定済みのNetwork Access listを選択します。

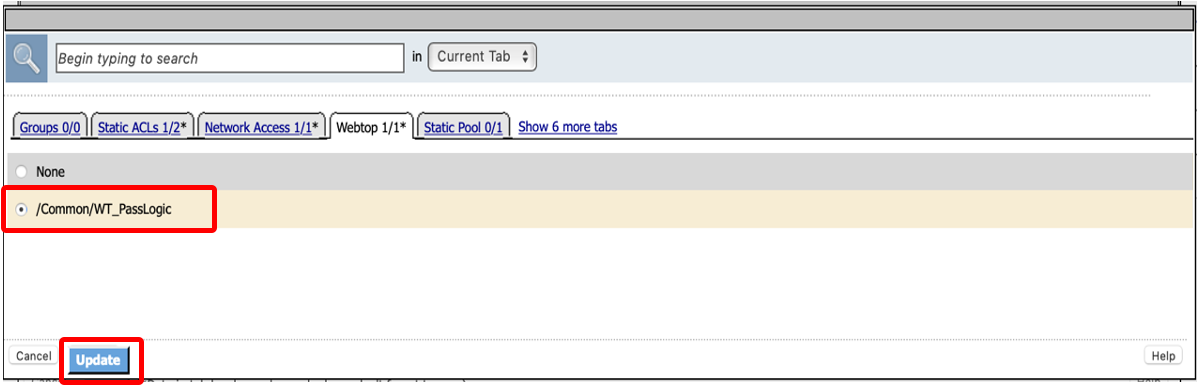

Webtop タブを選択し、設定済みのWebtop listを選択し、Update ボタンを押します。

以下のようになります。

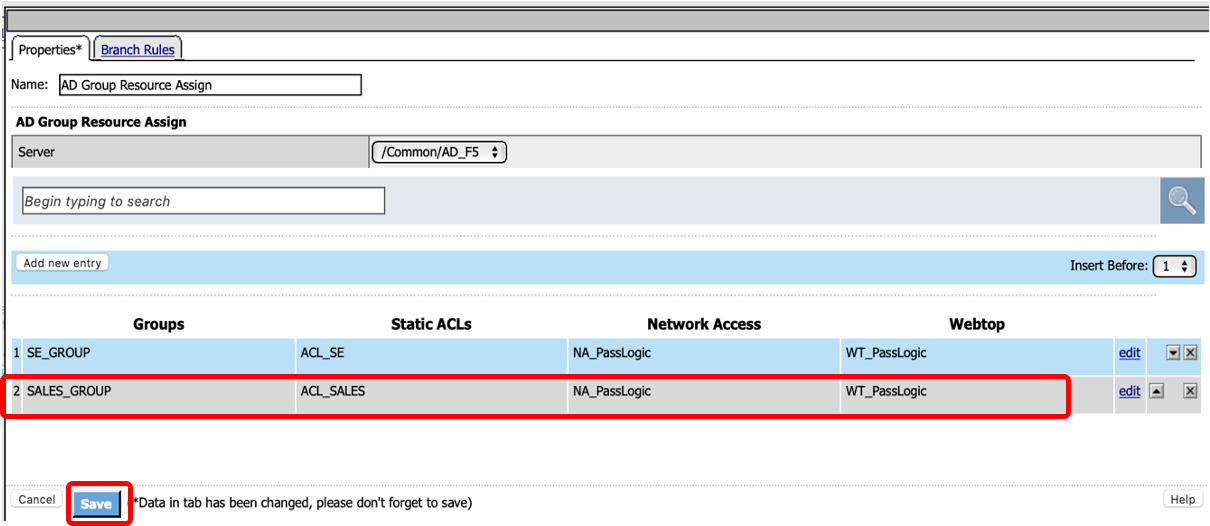

同様にもう一つのAD group resource assignを作成し、Save ボタンを押します。

Endingを Allow に変更します。

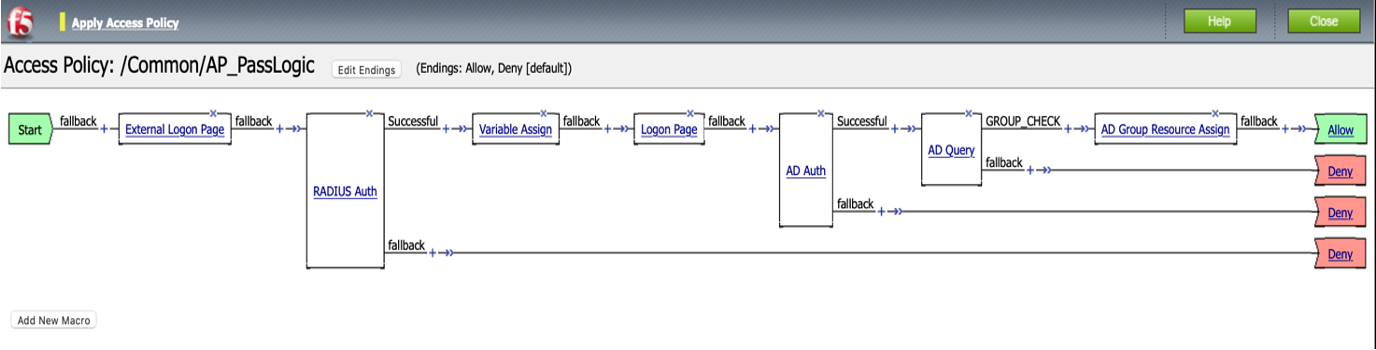

最終的に以下のようになります。

最後に、Apply Access Policyを押して、ルールを反映させます。